Android et Sideloading : les documents internes révèlent une stratégie de « Scareware » contre les APK tiers

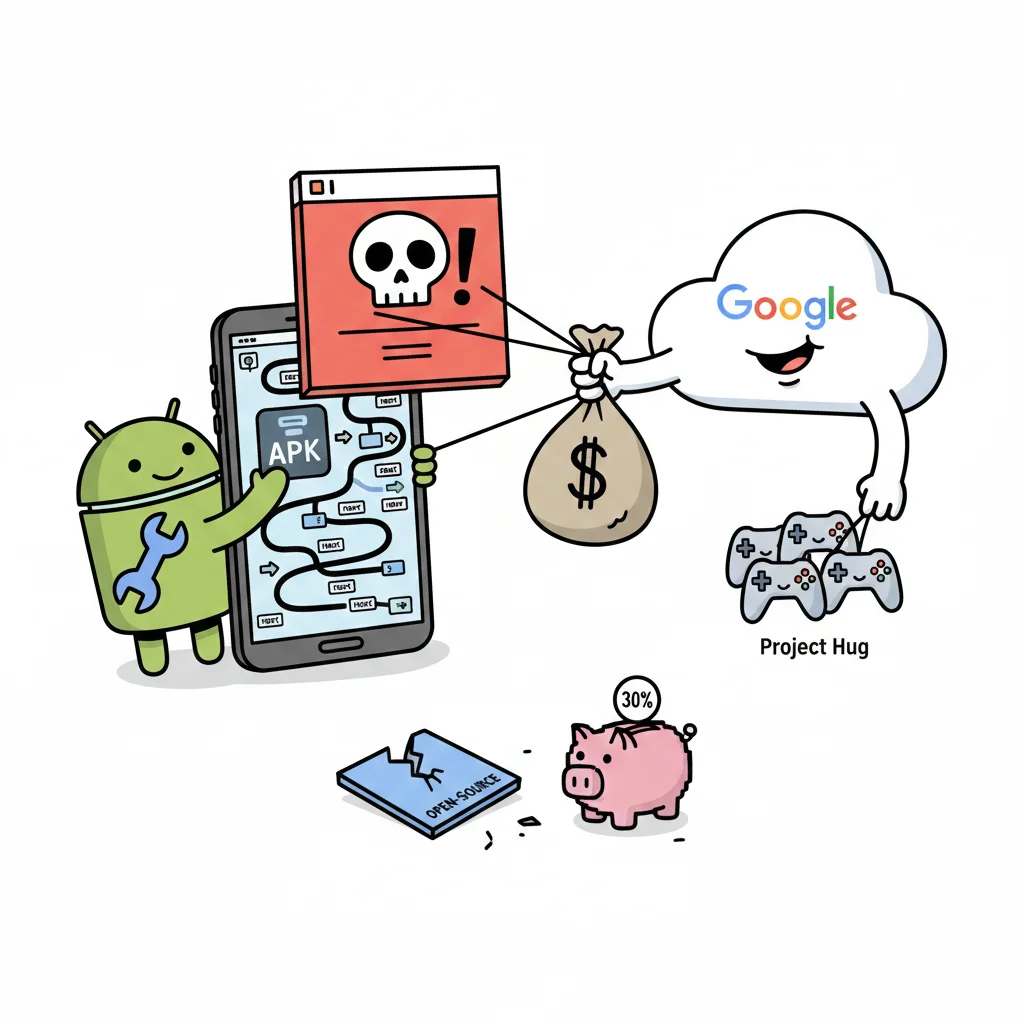

De nouveaux documents issus du procès Epic révèlent que Google aurait délibérément complexifié l'installation d'applications hors Play Store. Via des tactiques de "scareware" et des frictions UX calculées, la firme aurait sciemment entravé le sideloading pour protéger son monopole.

Le « Scareware » ou l'ingénierie de la peur comme barrière technique

Au cœur des révélations se trouve l’utilisation de messages d’alerte dissuasifs lors de l’ouverture d’un fichier APK (Android Package Kit). Alors que Google défendait publiquement ces avertissements comme des mesures de sécurité vitales, les documents internes montrent une volonté d'instaurer un "parcours de friction".

Techniquement, ce processus imposait jusqu'à 15 étapes pour installer une application tierce, contre une seule pour le Play Store. Le choix des mots-clés dans les fenêtres de dialogue système visait à créer une confusion entre "source inconnue" et "logiciel malveillant", une manipulation de la couche d'interface utilisateur (UI) destinée à réduire drastiquement le taux de conversion des installations hors écosystème GMS (Google Mobile Services).

Project Hug : le verrouillage financier de l'architecture logicielle

Au-delà de l'interface, Google a déployé des stratégies infrastructurelles pour maintenir les développeurs sous sa coupe. Le programme "Project Hug" (renommé plus tard Apps Integrity Program) consistait à verser des centaines de millions de dollars aux éditeurs majeurs (comme Activision Blizzard ou Ubisoft).

L'objectif technique était d'empêcher la fragmentation de l'OS en s'assurant que ces développeurs n'utilisent pas d'API de distribution alternatives ou ne créent pas leurs propres lanceurs. En liant les développeurs par des contrats de "non-fragmentation", Google a bridé l'interopérabilité native d'Android, rendant les boutiques tierces techniquement instables ou moins performantes faute d'accès aux mêmes API de gestion de packages que le Play Store.

Une violation des principes de l'Open Source (AOSP)

Bien qu'Android repose sur l'AOSP (Android Open Source Project), qui permet théoriquement une liberté totale de modification et de distribution, la réalité logicielle est tout autre. Les documents pointent comment Google a utilisé les GMS Core (services propriétaires) pour rendre le sideloading pénible.

En déportant les fonctions de sécurité critiques du noyau open source vers ses services propriétaires, Google a transformé le "Verified Boot" et le "Play Protect" en outils de filtrage commercial. Pour un utilisateur, la distinction technique entre une menace réelle et une simple application non-distribuée par Google est devenue volontairement opaque.

Avis de la Rédac

Il est toujours fascinant d'observer la créativité sémantique des géants de la tech : transformer un parcours utilisateur labyrinthique en « protocole de sécurité indispensable » relève du génie marketing, à défaut d'être une preuve d'ouverture. Le fameux slogan « Don't be evil » semble s'être mué en « Don't be accessible », du moins pour quiconque refuse de verser la dîme de 30 %. C'est tout le paradoxe d'Android : un OS né sous le signe de l'ouverture, mais qui finit par verrouiller ses portes avec une sollicitude presque étouffante pour notre « sécurité » (et son chiffre d'affaires).