Cryptographie : Google déploie des certificats HTTPS post-quantiques via les arbres de Merkle

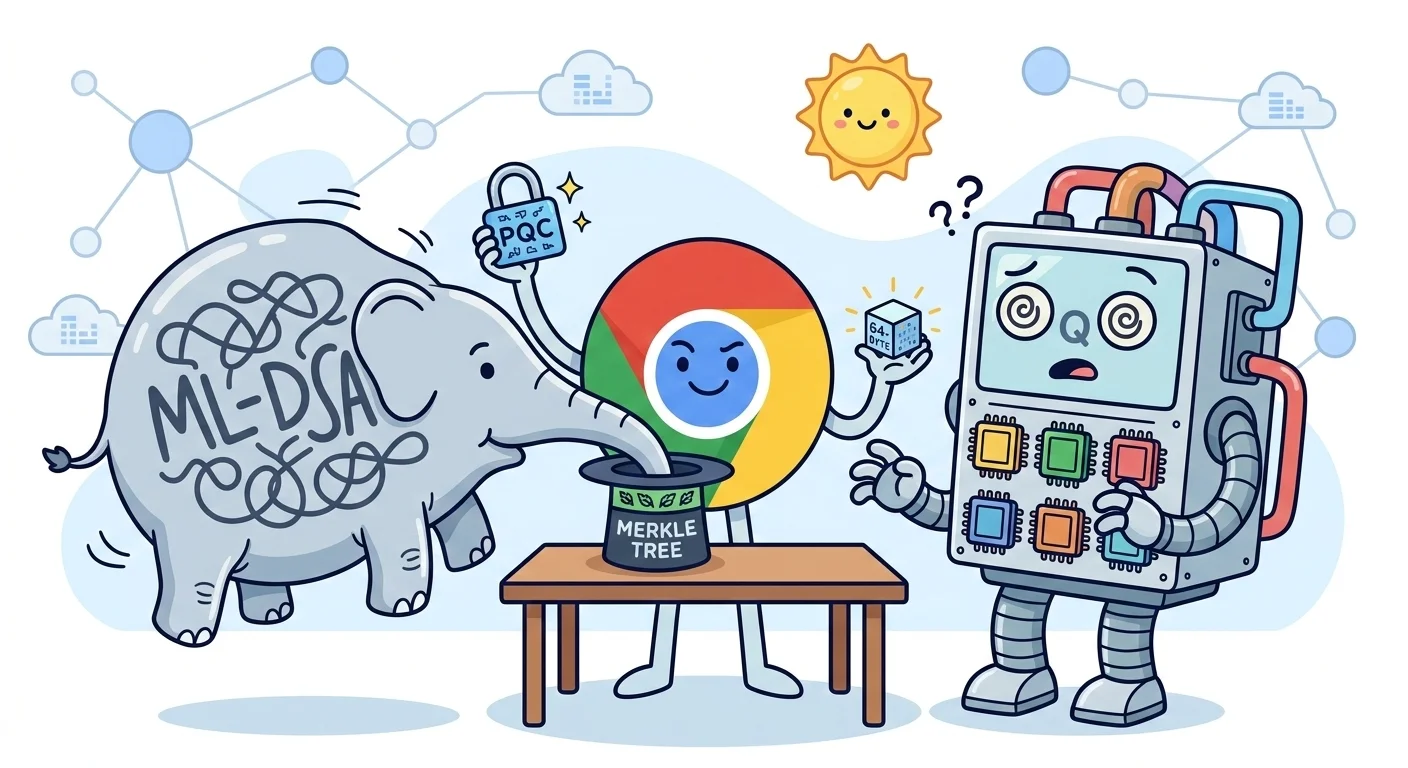

Pour contrer la menace des futurs ordinateurs quantiques, Google introduit une méthode de compression mathématique innovante dans Chrome. En encapsulant des signatures de 2,5 ko dans seulement 64 octets grâce aux arbres de Merkle, Google rend les certificats HTTPS résistants aux attaques de demain.

Le défi de l’authentification post-quantique (PQC)

La transition vers la cryptographie post-quantique (PQC) pose un problème d'infrastructure majeur : la taille des données. Alors que les algorithmes actuels (RSA, ECDSA) utilisent des signatures de quelques dizaines d'octets, les standards de nouvelle génération comme ML-DSA (basé sur les réseaux euclidiens) génèrent des signatures d'environ 2,5 ko.

L'intégration directe de ces données dans les certificats X.509 provoquerait une surcharge massive du trafic réseau et des problèmes de fragmentation des paquets TLS lors de la poignée de main (handshake). Pour résoudre ce goulot d'étranglement, Google ne se contente pas d'implémenter les nouveaux standards du NIST (FIPS 203/204), mais utilise une structure de données appelée Arbre de Merkle.

Optimisation via Merkle Tree Certificates

L'innovation repose sur le concept de "Trust Anchor Agility". Au lieu de transmettre la signature post-quantique complète à chaque connexion, Google utilise des certificats basés sur des arbres de Merkle, déjà supportés par Chrome.

Compression radicale : Cette structure permet de réduire la preuve de validité transmise au client à seulement 64 octets, tout en conservant la sécurité mathématique des 2,5 ko initiaux.

Protocoles concernés : Cette méthode sécurise l'authentification dans TLS 1.3. Elle complète l'échange de clés hybride X25519MLKEM768 (combinant l'elliptique classique et le mécanisme de lattice ML-KEM) déjà en test.

BoringSSL : L'implémentation est gérée via BoringSSL, la bibliothèque cryptographique open source de Google, garantissant une adoption rapide par les services dépendants.

Vers un Web « Quantum-Proof » avant le « Q-Day »

Cette initiative vise à neutraliser la menace dite "Harvest Now, Decrypt Later" (Collecter maintenant, décrypter plus tard). Si l'authentification n'a pas besoin d'être rétroactivement protégée (contrairement au chiffrement des données), la mise à jour des autorités de certification (CA) et des racines de confiance est une tâche de longue haleine.

En intégrant dès 2026 ces certificats optimisés, Google prépare l'écosystème au "Q-Day", le moment théorique où un ordinateur quantique sera capable de casser le chiffrement actuel via l'algorithme de Shor. L'utilisation de ML-DSA et SLH-DSA (signatures basées sur les hashs) dans Cloud KMS et Chrome marque le début de la fin pour les certificats purement classiques.

Avis de la Rédac

On admirera l'élégance du "tour de magie" : réussir à faire passer un éléphant cryptographique (2,5 ko) par le chas d'une aiguille numérique (64 octets) sans rien perdre de sa solidité. Google nous rappelle que la sécurité de demain ne sera pas seulement une affaire de puissance de calcul, mais surtout de ruse mathématique. C’est tout de même ironique de se dire qu’il faut réinventer la roue des certificats HTTPS parce que des ordinateurs qui n’existent pas encore à pleine puissance nous font déjà trembler. La paranoïa technologique a parfois du bon : elle nous oblige à être brillants.