L'Architecture de la Surveillance Numérique : Enquête sur la Fin de l'Anonymat et la Généralisation de l'Identité Vérifiée

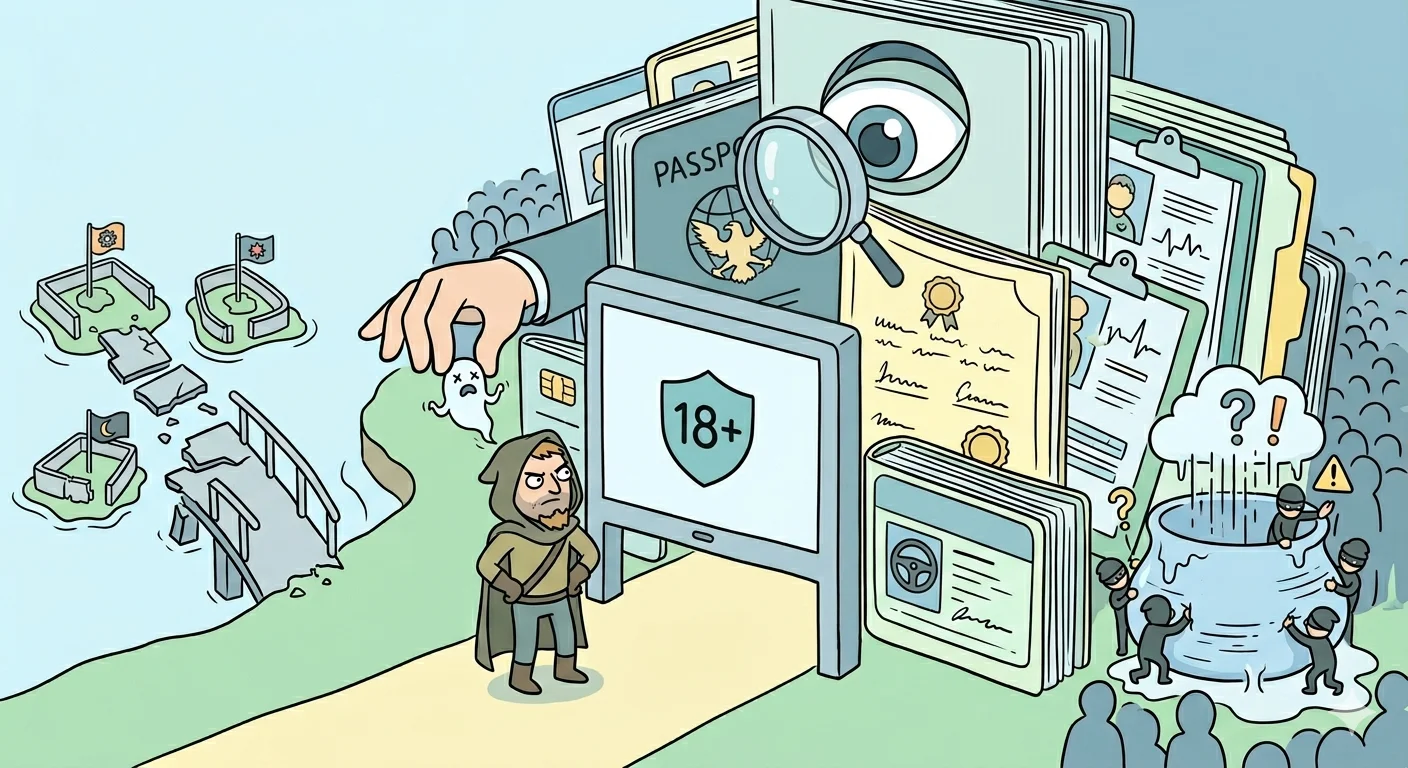

Le monde numérique traverse actuellement une métamorphose structurelle sans précédent, marquant la transition d'un Internet historiquement fondé sur la pseudonymie vers un écosystème où l'identité réelle devient la condition sine qua non de l'accès aux services.

Cette évolution n'est pas le fruit du hasard, mais le résultat d'une convergence de pressions législatives mondiales, de nécessités de cybersécurité face à des attaques de plus en plus sophistiquées, et d'une volonté politique de réguler l'espace numérique avec la même rigueur que l'espace physique. Pour le citoyen, cette mutation soulève des questions fondamentales sur la liberté, la confidentialité et les risques inhérents à la centralisation de données personnelles hautement sensibles.

La Révolution Européenne : eIDAS 2.0 et le Portefeuille d'Identité Numérique

L'Europe, traditionnellement à l'avant-garde de la régulation numérique avec le RGPD, a franchi une étape décisive avec l'adoption du règlement (UE) 2024/1183, plus connu sous le nom de eIDAS 2.0. Entré en vigueur le 20 mai 2024, ce texte remplace un cadre précédent jugé insuffisant, car trop focalisé sur les autorités publiques et manquant cruellement d'interopérabilité entre les États membres. eIDAS 1.0 n'avait pas réussi à s'imposer dans le secteur privé, créant des frictions lors des transactions transfrontalières et obligeant les utilisateurs à multiplier les processus de vérification fastidieux.

Le cœur de cette nouvelle ère est le Portefeuille d'Identité Numérique Européen (EDIW). D'ici la fin de l'année 2026, chaque État membre sera légalement tenu de mettre à disposition de ses citoyens et résidents au moins un portefeuille numérique sécurisé. Ce portefeuille permettra non seulement de stocker des documents d'identité officiels, mais aussi une multitude d'attestations électroniques d'attributs (QEAA), telles que des diplômes, des permis de conduire ou des dossiers médicaux.

Calendrier de Déploiement et Obligations des Secteurs Régulés

Le passage de la théorie à la pratique suit un calendrier strict, conçu pour transformer les flux de travail numériques à travers tout le marché unique d'ici 2027.

Échéance | Événement Clé | Impact Secteur Public et Privé |

Mai 2024 | Entrée en vigueur de eIDAS 2.0 | Base légale établie pour le portefeuille d'identité. |

Juillet 2025 | Adoption des actes d'exécution | Définition des standards techniques pour les services de confiance. |

Décembre 2026 | Disponibilité obligatoire | Chaque État doit offrir un portefeuille fonctionnel à ses citoyens. |

Décembre 2027 | Acceptation obligatoire | Banques, paiements, transports et énergie doivent accepter le portefeuille. |

L'obligation faite aux industries régulées d'accepter ce portefeuille d'ici décembre 2027 est une mesure radicale. Elle vise à éliminer les délais de traitement actuels pour les certificats qualifiés, qui prennent souvent entre 24 et 48 heures, pour les rendre quasi instantanés. Pour les entreprises, cela représente une opportunité de rationaliser l'onboarding (KYC - Know Your Customer) tout en garantissant une validité juridique incontestable.

Architecture Technique et "Privacy-by-Design"

Contrairement aux systèmes d'identité centralisés traditionnels, le portefeuille européen est théoriquement conçu sur des principes de protection de la vie privée dès la conception. L'un des piliers technologiques est la "Divulgation Sélective", qui permet à un utilisateur de prouver un fait spécifique — par exemple, avoir plus de 18 ans — sans révéler sa date de naissance complète ou son identité réelle. Cela repose sur des protocoles de preuve à divulgation nulle de connaissance (Zero Knowledge Proofs - ZKP), qui fournissent une assertion cryptographique "oui/non" sans exposer les données sous-jacentes.

Le code source des composants logiciels du portefeuille sera majoritairement ouvert (open source), bien que les États membres conservent une marge de manœuvre pour restreindre l'accès à certains composants critiques pour des raisons de sécurité nationale. De plus, l'utilisation du portefeuille sera gratuite pour toutes les personnes physiques, garantissant que l'accès à l'identité numérique ne devienne pas une barrière financière supplémentaire.

Le Paysage Mondial : Une Course à l'Identité Numérique

Si l'Europe structure son approche autour d'un règlement unifié, le reste du monde adopte des modèles variés, souvent dictés par l'urgence de réduire la fraude et d'accélérer la numérisation de l'économie. En 2025, on estime que 67 % de la population mondiale adulte a accès à une forme d'identité numérique, avec plus de 280 réseaux actifs suivis à l'échelle globale.

Adoption Régionale et Modèles Dominants

La dynamique d'adoption varie considérablement d'un continent à l'autre, reflétant des priorités politiques et des niveaux de confiance différents envers les institutions.

Région | Couverture de la Population (%) | Systèmes et Tendances Clés |

Amérique du Nord | 69% | Permis de conduire mobiles (mDL), ID.me, CLEAR. |

Europe | 50% | FranceConnect, SPID (Italie), DigID (Pays-Bas), Diia (Ukraine). |

Asie | 40% | Aadhaar (Inde - 1,3 md d'utilisateurs), MyNumber (Japon). |

Moyen-Orient | 60% | UAE Pass, Kuwait Mobile ID, système national pakistanais. |

Amérique du Sud | 47% | CPF numérique (Brésil), pilotes de justificatifs vérifiables (Pérou). |

Afrique | 37% | NIN (Nigeria), National ID (Kenya/Éthiopie). Potentiel de saut technologique. |

Aux États-Unis, la croissance est portée par la généralisation des permis de conduire mobiles (mDL) intégrés dans les portefeuilles Apple et Google. En 2025, environ 41 % des Américains vivaient dans des États où ces solutions étaient actives. En Asie, l'Inde continue de dominer en termes d'échelle avec Aadhaar, tandis que le Japon a récemment franchi une étape majeure en permettant l'émission de la carte "MyNumber" directement dans l'Apple Wallet.

La Corée du Sud se distingue par l'adoption massive des identifiants décentralisés (DID). L'objectif est de résoudre le problème de la centralisation des données en permettant aux utilisateurs de gérer leurs informations de manière autonome, minimisant ainsi les risques de violations de données massives chez des intermédiaires. Cette approche DID est perçue comme une alternative robuste aux modèles purement gouvernementaux, offrant une flexibilité accrue pour les vérifications en ligne et hors ligne, comme l'embarquement pour des vols domestiques ou les examens nationaux.

L'Intégration au Cœur des Systèmes d'Exploitation : La Fin du Navigateur Neutre

L'un des changements les plus radicaux pour la liberté numérique est l'intégration directe de la vérification d'identité au niveau du système d'exploitation (OS). Ce n'est plus seulement le site web qui demande une preuve, c'est l'appareil lui-même qui devient le courtier d'identité.

Google, Apple et l'API de Créditiels Numériques

Google a déployé l'API "Digital Credentials" pour Chrome et Android, créant une interface standardisée entre les sites web et les portefeuilles d'identité mobiles. Le processus est conçu pour être transparent :

Sur Android : L'utilisateur sélectionne un créditiel directement depuis une application de portefeuille installée sur le même appareil.

Sur Desktop : Un utilisateur peut présenter des créditiels depuis son mobile vers son navigateur de bureau en scannant un QR code. La connexion est sécurisée via le protocole CTAP et vérifie la proximité physique par Bluetooth (BLE) pour garantir que l'utilisateur contrôle les deux appareils.

Apple suit une trajectoire similaire avec son API "Verify with Wallet", permettant aux applications de vérifier des informations telles que l'âge ou l'identité légale via le PKIdentityNationalIDCardDescriptor. Pour utiliser ces fonctionnalités, les développeurs doivent obtenir une habilitation spécifique d'Apple, renforçant ainsi le rôle de gardien (gatekeeper) de l'entreprise sur l'accès aux données d'identité.

La Résistance de l'Open Source : Le Cas GrapheneOS

Cette poussée vers l'intégration de l'identité dans l'OS rencontre une opposition farouche de la part de la communauté des logiciels libres et des défenseurs de la vie privée. GrapheneOS, une version endurcie et axée sur la confidentialité d'Android, a officiellement déclaré en mars 2026 qu'elle refuserait d'implémenter les fonctions de vérification d'identité ou d'âge exigées par certaines législations.

Les développeurs de GrapheneOS affirment que transformer l'OS en un point de contrôle gouvernemental contredit leur mission fondamentale d'anonymat. Ils ont prévenu que si les réglementations rendaient la vente de leurs appareils impossible sans ces contrôles, ils cesseraient tout simplement de vendre des téléphones dans ces régions, y compris leurs futurs modèles en partenariat avec Motorola. D'autres projets, comme le micrologiciel de calculatrice DB48X, ont pris des positions similaires, préférant restreindre l'accès géographique plutôt que d'intégrer une infrastructure de surveillance.

Le risque, pour ces projets, est de devenir marginaux ou illégaux dans des juridictions comme la Californie, où le "Digital Age Assurance Act" (AB 1043) impose dès 2027 à tous les fournisseurs d'OS de collecter l'âge de l'utilisateur lors de la configuration de l'appareil.

La Vérification d'Âge : Le Cheval de Troie de l'Identité Obligatoire

La protection des mineurs est devenue l'argument principal pour imposer la vérification d'identité à grande échelle. Sous couvert de sécurité en ligne, des gouvernements du monde entier adoptent des lois qui exigent des "preuves d'âge" robustes pour accéder aux réseaux sociaux ou aux sites pour adultes.

L'Explosion des Lois sur la Sécurité en Ligne

L'année 2025 a marqué un tournant avec l'entrée en vigueur de plusieurs législations restrictives :

Australie : Interdiction des réseaux sociaux pour les moins de 16 ans, effective depuis décembre 2025.

Royaume-Uni : L'Online Safety Act exige désormais une "assurance d'âge hautement effective" (HEAA) pour les services hébergeant du contenu potentiellement nocif.

France : Adoption d'une loi en janvier 2026 imposant une vérification d'âge stricte pour les réseaux sociaux pour les moins de 15 ans, sous peine d'amendes pouvant atteindre 1 % du chiffre d'affaires mondial.

États-Unis : En 2025, la Cour suprême a jugé constitutionnelles plusieurs lois étatiques de vérification d'âge, ouvrant la voie à une généralisation de ces pratiques.

Ces lois posent un défi technique majeur : comment vérifier l'âge sans sacrifier l'anonymat? Les méthodes acceptées incluent le scan de documents d'identité, l'estimation faciale par IA, ou les données bancaires. Cependant, l'EFF souligne que ces méthodes créent des "pots de miel" (honeypots) de données extrêmement précieux pour les pirates informatiques.

L'Appli "Mini AV" de la Commission Européenne

Pour faciliter cette transition, la Commission européenne a lancé le développement d'une application de vérification d'âge, souvent appelée "mini-portefeuille". Cette application permet à un utilisateur de générer une preuve d'âge cryptographique après une vérification initiale via un eID national ou un passeport électronique. Bien que l'objectif soit de minimiser les données partagées avec les sites web, l'EFF s'inquiète du "glissement de mission" (mission creep). Une fois l'infrastructure en place pour l'âge, rien n'empêche son extension à d'autres formes de contrôle social ou politique.

Jeux Vidéo et Plateformes Interactives : Nouveaux Points de Contrôle

Le secteur du jeu vidéo, autrefois espace de liberté et d'expérimentation, est désormais soumis à des exigences de vérification d'identité de plus en plus lourdes. Ce mouvement est dicté par la lutte contre la toxicité, le blanchiment d'argent et la protection des mineurs.

iGaming et Paris en Ligne

Le secteur des jeux d'argent est le premier à avoir imposé des vérifications d'identité strictes. En 2025, l'Allemagne et le Royaume-Uni ont supprimé les délais de grâce pour la vérification, exigeant un KYC instantané avant tout dépôt de fonds. Au Brésil, le marché régulé depuis janvier 2025 impose des protocoles d'identité sécurisés pour prévenir le jeu des mineurs. La Suède ira encore plus loin en avril 2026 en interdisant l'utilisation des cartes de crédit pour le jeu en ligne, s'appuyant sur le système BankID pour vérifier l'identité et les moyens financiers des joueurs.

Social Gaming et Prévention de la Toxicité

Pour les jeux massivement multijoueurs (MMO) et les plateformes comme Discord ou Roblox, l'identité devient une arme contre les comportements abusifs.

Discord : Malgré une fuite de données massive en 2025 ayant exposé 70 000 pièces d'identité, la plateforme continue de pousser la vérification d'âge volontaire pour accéder à certaines fonctionnalités.

Roblox : La plateforme fait face à des poursuites judiciaires aux États-Unis pour ne pas avoir suffisamment protégé les enfants, ce qui accélère l'adoption de systèmes de vérification biométrique pour séparer les mineurs des contenus adultes.

L'utilisation de la biométrie comportementale et faciale est désormais perçue par 75 % des 16-44 ans comme une méthode acceptable pour protéger les enfants en ligne, malgré les risques pour la vie privée. Pour les développeurs de jeux, cela signifie intégrer des flux d'assurance d'âge en continu, plutôt que de simples pop-ups "cliquez si vous avez 18 ans".

Cybersécurité : Les Risques d'une Centralisation de l'Identité

L'année 2025 a été marquée par une explosion des attaques ciblant spécifiquement les infrastructures d'identité. Dans un monde où l'identité numérique est la clé de tout, le coût d'une violation de données devient astronomique.

Des Brèches de Données Historiques

Le rapport Microsoft Digital Defense 2025 souligne que 97 % des attaques d'identité exploitent encore des mots de passe faibles, mais les tactiques évoluent vers le vol de jetons d'authentification et les attaques de type "man-in-the-middle" sur les flux d'identité.

National Public Data (NPD) : En août 2024, une brèche a exposé les numéros de sécurité sociale de près de 2,9 milliards d'individus, soit la quasi-totalité de la population américaine.

Salt Typhoon : Ce groupe lié à l'État chinois a réussi une intrusion majeure dans les réseaux de Verizon et AT&T en 2025, accédant aux métadonnées d'appels et de messages de hauts fonctionnaires américains pendant près de deux ans.

Discord Breach : La compromission d'un fournisseur de support tiers a permis l'accès aux selfies et documents d'identité de 70 000 utilisateurs, prouvant que même les plateformes technologiques peinent à sécuriser les données d'identité qu'elles collectent.

La Menace de l'IA et des Deepfakes

L'émergence des deepfakes remet en question la fiabilité même des vérifications biométriques. Les attaquants utilisent désormais des réseaux antagonistes génératifs (GAN) pour créer des identités synthétiques capables de tromper les systèmes de reconnaissance faciale les plus avancés. En 2025, on a vu apparaître des appels vocaux deepfake imitant des membres de la famille pour extorquer des fonds, ainsi que des tentatives de fraude lors d'entretiens d'embauche à distance, où des imposteurs utilisent des filtres en temps réel pour usurper l'identité de candidats qualifiés. Pour contrer cela, les experts recommandent désormais des architectures d'identité fondées sur le matériel (TPM) et la vérification NFC des puces intégrées aux passeports, plutôt que la simple capture d'image par smartphone.

Libertés Publiques et Risques pour les Citoyens

Pour la personne attachée aux libertés, ce panorama est alarmant. La direction prise par l'Europe et le reste du monde semble conduire inévitablement à la disparition de l'anonymat, pilier historique de la liberté d'expression en ligne.

L'Éradication de la Pseudonymie

L'EFF prévient que les mandats de vérification d'âge et d'identité agissent comme des "lois de censure". En obligeant les adultes à prouver leur âge pour accéder à des contenus légaux mais sensibles (politique, santé sexuelle, soutien LGBTQ+), on crée un effet dissuasif (chilling effect). De nombreux utilisateurs, craignant que leur historique de navigation ne soit lié à leur identité réelle, préféreront renoncer à ces services.

L'Exclusion des "Marginalisés du Numérique"

Il existe un "fossé d'identité" majeur. Rien qu'aux États-Unis, 15 millions de personnes ne possèdent pas de pièce d'identité officielle acceptable. À l'échelle mondiale, ce sont des centaines de millions d'individus, souvent des réfugiés, des sans-abri ou des populations rurales, qui risquent d'être exclus de l'internet moderne si l'identité numérique devient le seul moyen d'accès.

La Fragmentation d'Internet

Enfin, ces lois entraînent une balkanisation du réseau. On voit déjà des services comme Bluesky ou Dreamwidth bloquer entièrement l'accès aux résidents du Mississippi ou de France pour éviter les risques juridiques liés aux lois de vérification d'âge. Si chaque pays ou État impose ses propres règles d'identité au niveau de l'OS ou du navigateur, l'Internet mondial pourrait se transformer en une série de silos fermés, où la liberté de circulation numérique dépendra du portefeuille d'identité que vous portez.

Vers une Souveraineté de l'Identité?

La trajectoire actuelle est claire : l'identité numérique est en train de devenir l'infrastructure de base de nos sociétés. Le défi pour les années à venir sera de s'assurer que cette infrastructure ne se transforme pas en un outil de surveillance panoptique. Si les solutions techniques comme les Zero Knowledge Proofs offrent une lueur d'espoir pour la confidentialité, la pression politique pour une identification totale reste immense. Pour le citoyen, la vigilance est de mise : chaque commodité offerte par un portefeuille numérique ou une vérification par OS se paie d'un fragment d'anonymat, une monnaie qui, une fois dépensée, ne peut jamais être récupérée. L'enjeu n'est plus seulement technique, il est profondément démocratique.