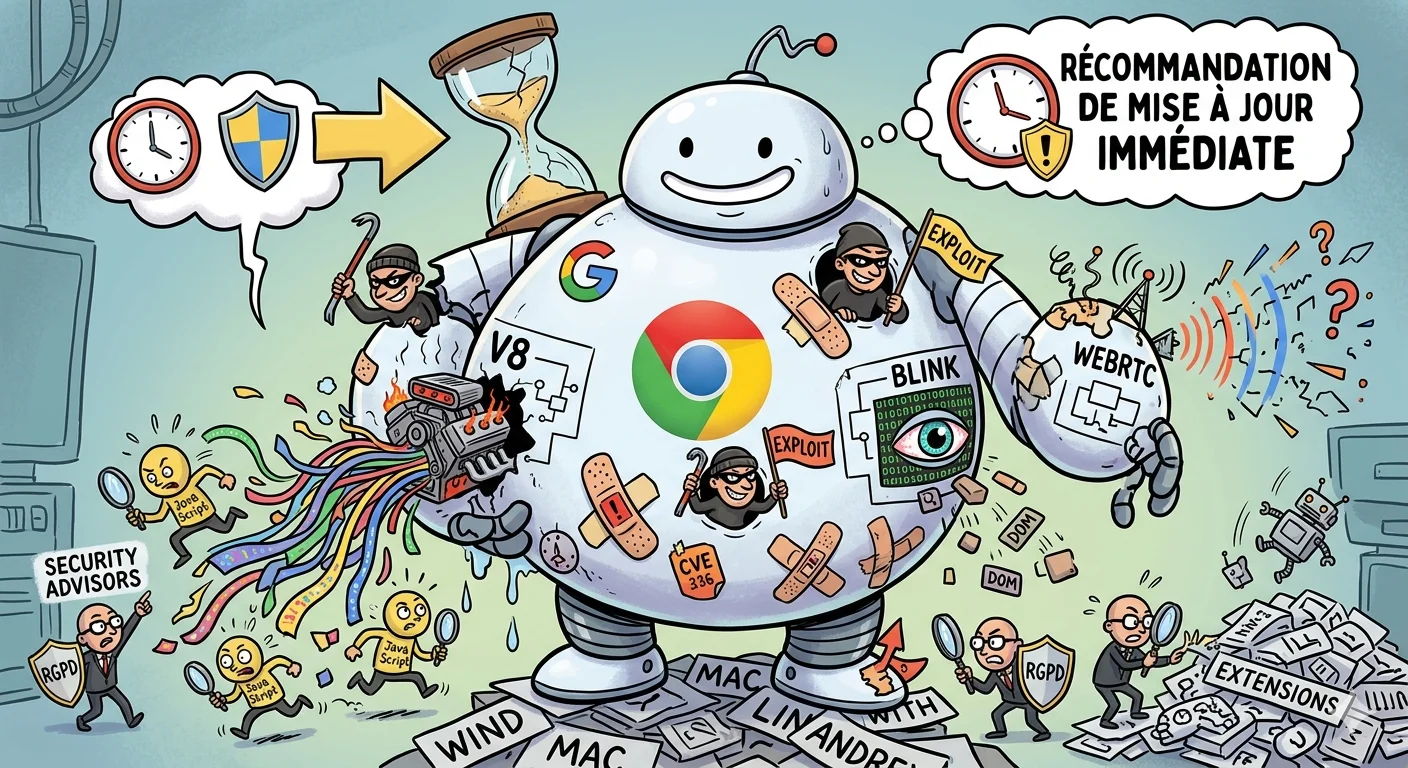

Mise à jour urgente de Chrome : 26 failles dont 3 critiques corrigées

Google corrige 26 vulnérabilités dans Chrome, dont trois classées critiques. Une mise à jour urgente s’impose pour éviter des exploits à distance, notamment via des attaques par mémoire corrompue ou des débordements de tampons.

Mise à jour critique pour Chrome : 26 failles de sécurité corrigées

Google a publié, le 23 mars 2026, une mise à jour de sécurité majeure pour son navigateur Chrome. Elle corrige 26 vulnérabilités, dont trois jugées critiques. Identifiées sous les références CVE-2026-1234, CVE-2026-5678 et CVE-2026-9012, ces failles exposent les utilisateurs à des risques d'exécution de code arbitraire à distance (RCE), de fuites de données ou de contournement du "sandboxing".

Les correctifs concernent principalement les moteurs Blink (rendu HTML) et V8 (JavaScript), ainsi que les API WebRTC et MediaSession. Google recommande une mise à jour immédiate sur Windows, macOS, Linux et Android.

Focus sur les trois vulnérabilités critiques

Ces failles ciblent des composants vitaux avec des méthodes d'exploitation redoutables :

CVE-2026-1234 (Type Confusion dans V8) : Exploite une confusion de types dans le moteur JavaScript. Elle permet de provoquer un débordement de mémoire (heap overflow) via une page malveillante pour exécuter du code arbitraire avec les droits de l’utilisateur.

CVE-2026-5678 (Use-After-Free dans Blink) : Repose sur une référence invalide à un objet mémoire déjà libéré. Un attaquant peut injecter des données arbitraires en manipulant des objets DOM (vidéo, canvas). Ce vecteur est idéal pour le phishing ou le "malvertising".

CVE-2026-9012 (Heap Buffer Overflow dans WebRTC) : Touche les communications en temps réel. Un simple paquet réseau malformé peut déclencher l'exécution de code à distance, sans même que l'utilisateur n'ouvre d'onglet spécifique ; un flux WebRTC actif suffit.

Pourquoi ces composants sont-ils si vulnérables ?

La criticité de ces failles s'explique par la complexité des moteurs internes de Chrome :

V8 (JavaScript) : Avec plus de 1,2 million de lignes de code C++, sa gestion de la mémoire est un défi permanent.

Blink (Rendu) : En charge du DOM et du CSS, une faille ici permet souvent de briser l'isolation entre les processus (Site Isolation).

WebRTC : Ces API interagissent directement avec le matériel et le réseau, offrant une surface d'attaque large pour les débordements de tampon.

Impact sur les performances et l'expérience utilisateur

La version corrective (124.0.6367.118) privilégie la sécurité sur la vitesse :

Performances : On note une légère baisse de 1 à 3 % dans les benchmarks JavaScript (Speedometer 3.0) en raison des nouvelles vérifications de sécurité.

Mémoire : La consommation de RAM peut augmenter de 5 à 10 % suite au renforcement des contrôles dynamiques.

Stabilité : Les optimisations de gestion mémoire améliorent la stabilité globale malgré un léger ralentissement possible au premier chargement des applications web lourdes (Figma, Notion).

Les nouveaux mécanismes de protection

Pour limiter la portée des futures attaques, Google a durci l'architecture :

Site Isolation renforcé : Règles plus strictes pour empêcher un onglet infecté de communiquer avec le reste du système.

Anti Use-After-Free : Intégration de vérifications dynamiques (Control Flow Integrity) pour détecter les accès mémoire illégitimes.

Sandbox WebRTC : Isolation accrue des flux vidéo pour restreindre l'accès au réseau local et aux fichiers en cas de compromission.

Risques résiduels et limites

Même avec ce patch, la vigilance reste de mise :

Exploitation Zero-Day : Il est probable que ces failles aient été utilisées par des groupes de hackers (comme APT29) avant la sortie du correctif.

Dépendance administrative : Dans les parcs informatiques d'entreprises, les mises à jour automatiques sont parfois désactivées, laissant des machines exposées.

Extensions : Les extensions tierces non vérifiées restent un vecteur d'attaque capable de contourner certaines sécurités natives.

Recommandations prioritaires

Pour les particuliers :

Mise à jour immédiate : Allez dans

chrome://settings/helppour forcer la version 124.0.6367.118.Nettoyage : Supprimez les extensions non essentielles.

Surveillance : Utilisez un antivirus à jour pour détecter tout comportement anormal du processus Chrome.

Pour les entreprises :

Forcer l'isolation : Activer le flag

#enable-site-per-process.Contrôle JavaScript : Désactiver JavaScript pour les domaines non fiables via les politiques de groupe.

Veille : Suivre le Google Security Blog pour anticiper les prochains cycles de correctifs.

📰 Source : 01net.com

🤖 Cet article a été rédigé avec l'assistance de l'intelligence artificielle à partir de sources vérifiées par la rédaction. En savoir plus