Autopsie d’un géant du warez : Enquête technique sur la compromission totale et la chute d’YggTorrent

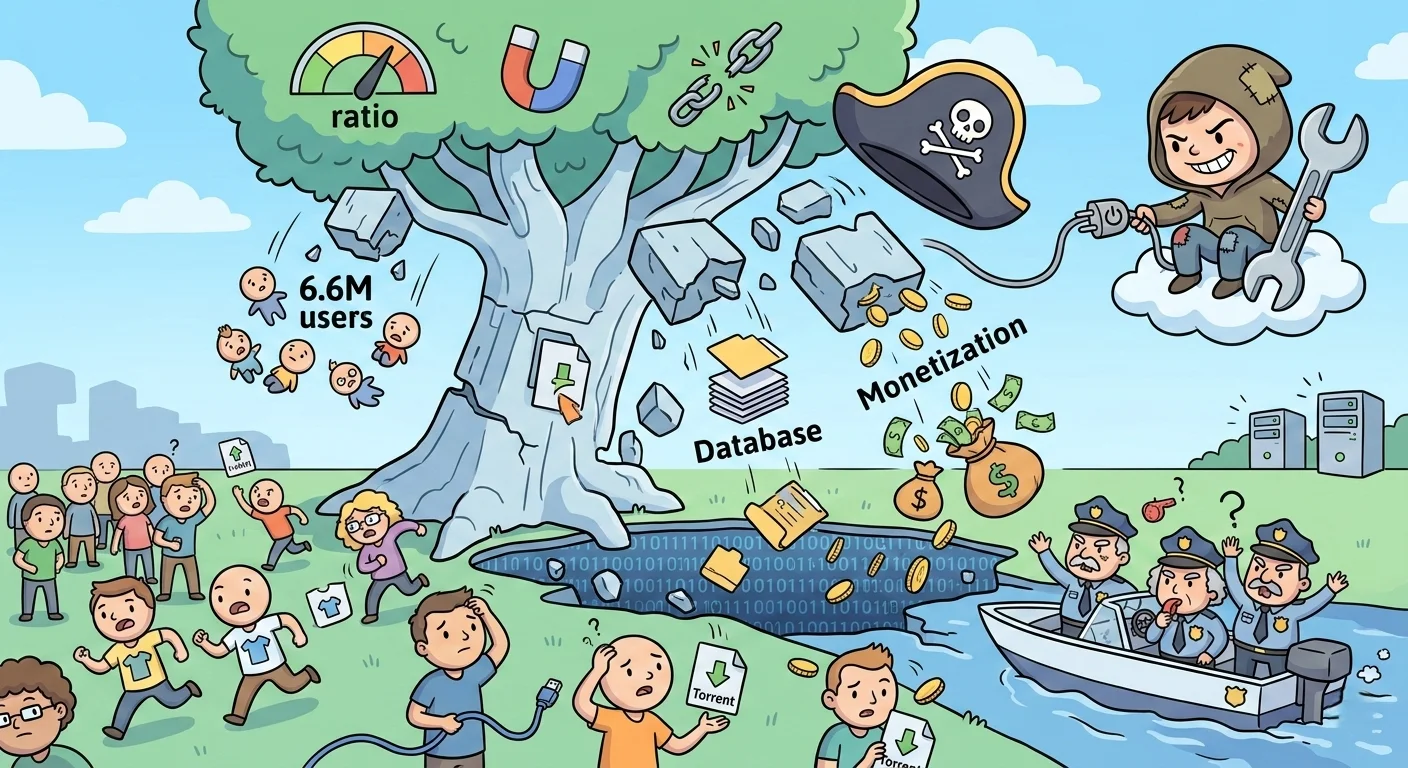

YggTorrent, fondé en 2017 après la disparition de T411, s’est imposé comme le plus grand annuaire de liens BitTorrent francophone, comptant environ 6,6 millions d’utilisateurs et figurant parmi les sites les plus visités en France. Sa fermeture définitive en mars 2026 a marqué la fin d’une ère pour le partage de fichiers en français.

La disparition d’YggTorrent en mars 2026 ne représente pas seulement la fin du plus important tracker BitTorrent francophone, mais constitue un cas d’école en matière de sécurité offensive, de criminalité financière numérique et de surveillance systémique d’une base d’utilisateurs massive. Depuis sa création en 2017 sur les cendres de T411, YggTorrent s’est imposé comme un pilier incontournable du téléchargement illégal, parvenant à naviguer entre les blocages des fournisseurs d’accès à Internet et les pressions judiciaires constantes. Cependant, les révélations issues du dossier YGGLeak et de la compromission totale subie par l’infrastructure révèlent une réalité bien plus sombre que celle d’un simple service communautaire. Sous le couvert du partage de fichiers, les administrateurs avaient érigé une architecture prédatrice, exploitant une main-d’œuvre bénévole pour générer des millions d’euros de revenus, tout en déployant des outils de traçage dignes d’agences de renseignement. Cette enquête technique détaille les mécanismes de cette chute, depuis la vulnérabilité logicielle initiale jusqu’à la destruction finale de l’infrastructure par un acteur tiers, en analysant les couches successives de dissimulation et de monétisation qui composaient cet empire.

La brèche initiale : Anatomie d’une compromission par la périphérie

Le démantèlement technique d’YggTorrent n’a pas été le résultat d’une intrusion directe sur le tracker lui-même, mais a débuté par l’exploitation d’une vulnérabilité critique sur le panneau de gestion de l’infrastructure. L’analyse des preuves exfiltrées indique que l’attaquant a tiré parti de la CVE-2024-44765, une faille d'autorisation inappropriée affectant CloudPanel, un outil de gestion d’hébergement web utilisé par l’administration pour piloter ses différents environnements.

Analyse de la vulnérabilité CVE-2024-44765 et son exploitation

La vulnérabilité CVE-2024-44765 concerne les versions 2.0.0 à 2.4.2 de MGT-COMMERCE CloudPanel. Il s’agit d’une faille de type "Access Control Misconfiguration" qui permet à un utilisateur authentifié, même avec des privilèges restreints, de contourner les restrictions d’accès et d’atteindre des fichiers de configuration sensibles. Le cœur du problème résidait dans une gestion insuffisante des configurations des hôtes virtuels (vhost) Nginx. En manipulant la racine du document (document root), un attaquant pouvait forcer le serveur à pointer vers le répertoire principal de CloudPanel ou d'autres localisations système normalement protégées.

Dans le contexte d’YggTorrent, cette faille a été le point de départ d’une réaction en chaîne dévastatrice. Le serveur Web principal, identifié à l'adresse IP 185.132.134.125 et hébergé chez WorldStream à Rotterdam, présentait cette configuration vulnérable. L’exploitation a permis de fuiter des fichiers critiques, notamment le fichier /etc/shadow, les clés SSH privées de l’administrateur et, surtout, les fichiers .env contenant les variables d’environnement de l’application de production. L’attaquant a ensuite procédé à une escalade de privilèges via FastCGI, en exploitant les ports internes 14001, 14002 et 15001 pour exécuter du code arbitraire avec les droits de l’utilisateur root ou de l’utilisateur administrateur du service. Cette séquence démontre une négligence majeure dans la stratégie de mise à jour des outils tiers, une erreur fatale pour une plateforme traitant des données aussi sensibles.

Cartographie des données exfiltrées

La compromission a entraîné l’exfiltration d’une archive massive nommée archive_ygg.torrent, contenant environ 16,6 GB de données brutes. Ce dump représente l’intégralité de la mémoire numérique de la plateforme, incluant le code source, les bases de données et les journaux système.

Contenu des données exposées

Base de données principale

Volume : 10,7 GB (compressé)

Format : dump SQL

Fichier :

yggis_full_dump.sql.gz

Base de données du forum

Volume : 1 GB

Format : dump SQL XenForo

Fichier :

ygg_xenforo.sql.gz

Comptes utilisateurs

Quantité : 6,6 millions

Données : emails, adresses IP, hashes de mots de passe

Index des torrents

Quantité : 1 126 758 entrées

Données :

info_hasheset descriptions complètes

Transactions financières

Total : 249 703 commandes

Dont : 89 306 transactions PayPal

Communications internes (staff)

Volume : 25 000+ messages

Contenu : échanges privés et journaux de modération

L’analyse de ces données a permis de confirmer que l’intégralité de l’infrastructure était compromise : le code source du tracker, les configurations de la boutique, les logs serveur, les cookies de session et même les échanges privés entre le staff et les utilisateurs. Cette fuite massive place les 6,6 millions de membres dans une situation de vulnérabilité extrême, leurs habitudes de téléchargement, leurs adresses IP et leurs identifiants étant désormais à la disposition de quiconque accède à l’archive.

L’architecture financière : Entre boutiques façades et blanchiment

L’aspect le plus sophistiqué révélé par le dossier YGGLeak n’est pas technique au sens pur de l’informatique, mais financier. YggTorrent n’était pas seulement un site de partage, c’était une entreprise occulte générant des revenus estimés entre 5 et 8,5 millions d’euros. Pour protéger ces flux financiers des griffes des autorités et des systèmes anti-fraude des processeurs de paiement comme PayPal et Stripe, l’administration avait mis en place un système complexe baptisé CardsShield.

Le mécanisme CardsShield et la rotation de domaines

CardsShield reposait sur l’utilisation d’un plugin WooCommerce spécifique, vendu par un prestataire nommé Nguyen Huu Tien, conçu pour automatiser la dissimulation de transactions. Le principe est celui des "boutiques façades" : au lieu de payer directement pour des services sur YggTorrent, les utilisateurs étaient redirigés vers des sites e-commerce factices vendant des produits légaux, principalement des t-shirts.

Le système gérait une rotation permanente entre plus de 36 domaines proxy, tels que calcilux.shop ou pocarilux.shop. Un script cron s’exécutait chaque minute pour vérifier l’état de ces domaines et basculer automatiquement vers un nouveau domaine "propre" dès qu’un signalement ou un blocage était détecté par PayPal ou Stripe. Cette infrastructure permettait de noyer les millions d’euros de revenus du piratage dans un flux de transactions paraissant parfaitement légitimes aux yeux des algorithmes bancaires.

Circuit de blanchiment via Tornado Cash

Une fois les fonds récoltés sur les comptes des boutiques façades, ils devaient être exfiltrés vers des portefeuilles contrôlés par l’administration tout en rompant la traçabilité. Les fonds étaient convertis en cryptomonnaies via des processeurs comme PayGate.to, puis passés par le mixeur Tornado Cash. L’utilisation de Tornado Cash, un protocole de mixage non-custodial sur Ethereum, permet de briser le lien on-chain entre l’adresse de dépôt et l’adresse de retrait.

Des preuves matérielles accablantes ont été découvertes sur les serveurs de pré-production, notamment des notes de dépôt Tornado Cash appartenant à l’administrateur principal, Destroy. Ces documents prouvent une intention délibérée de blanchiment d’argent à grande échelle. Le recours à de telles méthodes montre que l’organisation disposait d’une expertise financière avancée, traitant le produit du piratage avec la même rigueur que des groupes de cybercriminalité organisée.

Surveillance et fingerprinting : Le script malveillant sci.js

L’un des volets les plus inquiétants pour la vie privée des utilisateurs concerne le déploiement d’un système de surveillance active sur le site. Les preuves révèlent que chaque visiteur était soumis à un profilage technique profond, visant spécifiquement à identifier les détenteurs de cryptomonnaies.

Fonctionnement technique de sci.js

Le site intégrait un script nommé sci.js, habilement camouflé pour échapper à l’analyse des bloqueurs de scripts et des chercheurs en sécurité. Le code se présentait sous la forme d’une classe nommée ImageCarouselManager, censée gérer un carrousel d’images, une fonction commune et anodine. Cependant, cette classe n’était jamais instanciée pour son usage déclaré.

Sa fonction réelle était d’analyser les objets globaux du navigateur à la recherche de signatures laissées par les extensions de portefeuilles cryptographiques. Les portefeuilles ciblés incluaient :

Phantom (portefeuille de référence pour Solana)

MetaMask (portefeuille dominant pour Ethereum et EVM)

Trust Wallet

Coinbase Wallet

WalletConnect.

Dès qu’une extension était détectée, le script collectait l’adresse IP, l’User-Agent et le session_id de l’utilisateur, puis transmettait ces données à un contrôleur CodeIgniter 3 nommé Web3stats.php en utilisant une clé d’accès statique d3ShGIbbX3.

Implications de la collecte Web3stats

Bien que le script sci.js ne semble pas avoir été conçu pour voler directement les fonds, il permettait à l’administration de segmenter sa base d’utilisateurs par richesse potentielle et par habitude technologique. Les statistiques étaient centralisées sur un tableau de bord accessible à l’adresse /web3stats?key=d3ShGIbbX3. Cette pratique, qualifiée de "fingerprinting abusif", montre qu’YggTorrent considérait ses membres non pas comme une communauté à protéger, mais comme une ressource à exploiter et à surveiller. En corrélant ces données avec la table users_fp (contenant les empreintes numériques des navigateurs), l’administration pouvait identifier de manière unique un individu même s’il changeait d’adresse IP ou de compte.

Le système anti-investigation : La table payment_blacklist

Pour protéger son infrastructure de paiement et ses revenus, YggTorrent avait déployé un arsenal de mesures défensives regroupées dans une table de base de données nommée payment_blacklist, contenant 1 437 entrées. Ce système visait à détecter et à bloquer les tentatives d’analyse par des enquêteurs ou des services de lutte contre la fraude.

Détection des outils de recherche

Le système était capable de détecter l’utilisation de certaines extensions de navigateur, notamment link-redirect-trace, un outil couramment utilisé par les analystes de cybersécurité pour suivre les chaînes de redirections complexes lors de l’analyse de campagnes de phishing ou de fraude au paiement. Tout utilisateur détecté avec cet outil était immédiatement banni des options de paiement par carte, le forçant à utiliser des méthodes plus difficiles à tracer ou le bloquant simplement pour éviter l’exposition du système CardsShield.

Filtrage géographique et temporel

Une part importante des entrées de la liste noire (894 entrées) concernait le blocage des paiements pour les utilisateurs situés dans des fuseaux horaires non-européens. Cette mesure visait deux objectifs : limiter l’exposition du système aux autorités internationales (notamment américaines) et forcer les utilisateurs étrangers à passer par des paiements en cryptomonnaies impliquant des processus de KYC (Know Your Customer) sur des plateformes tierces, déportant ainsi le risque de conformité loin d’YggTorrent. Enfin, 10 entrées spécifiques servaient à bloquer les comptes des administrateurs et des modérateurs eux-mêmes, afin qu’aucune transaction financière interne ne puisse être liée à leurs identités réelles en cas de saisie des serveurs de paiement.

Organisation interne : Un staff bénévole sous contrôle strict

L’enquête sur le fonctionnement humain d’YggTorrent révèle une structure hiérarchique rigide et asymétrique. Tandis que le site brassait des millions d’euros, la gestion opérationnelle reposait sur des bénévoles travaillant gratuitement, souvent dans l’ignorance totale des enjeux financiers réels.

Profil et activité du staff de modération

L’analyse de 1,3 million d’actions de modération montre que l’activité était portée par un noyau dur de cinq personnes assurant 73 % du travail.

Activité et rôles du staff

Bar666 / Nicopote13

Rôle : Supermodérateur

Volume d’actions : 353 058

Mission : responsable de la majorité des suppressions de contenus et des bannissements

Macha64

Rôle : Modératrice

Volume d’actions : 194 190

Mission : formation des uploaders, support communautaire et recrutement

YggFlop

Rôle : Administrateur

Volume d’actions : 172 152

Mission : gestion quotidienne du staff (identifié sous le pseudonyme « Vlad »)

Liberta2

Rôle : Supermodérateur

Volume d’actions : 150 452

Mission : surveillance du respect des règles de partage

Minibouc

Rôle : Modérateur

Volume d’actions : 81 458

Mission : gestion des conflits et modération des échanges sur le forum

Le modérateur Dom0552, l’un des plus loquaces dans les messages privés exfiltrés, confirmait explicitement son statut de bénévole : « Et je ne suis pas payé. Totalement bénévole ». Cette situation de gratuité totale pour le staff contraste violemment avec les notes de dépôt Tornado Cash de l’administrateur technique.

Méthodes de gestion et de cloisonnement

L’administrateur YggFlop maintenait une opacité totale sur les coulisses de la plateforme. Les communications internes étaient obligatoirement centralisées sur Telegram dans un groupe privé nommé BLABLAROOM. Pour garantir l’anonymat des bénévoles tout en gardant un levier de contrôle, YggFlop fournissait des numéros de téléphone virtuels via un service web interne à la plateforme pour la création des comptes Telegram.

Le cloisonnement était tel que les modérateurs avaient interdiction de poser des questions sur l’administration supérieure, et particulièrement sur le responsable technique, Oracle. Aucun modérateur n’a jamais échangé directement avec lui ; seul YggFlop servait d’interface. Ce mode de fonctionnement, proche de celui d’une cellule clandestine, permettait de protéger les têtes pensantes de l’organisation en cas de défection ou de compromission d’un membre du staff subalterne.

La dérive commerciale et l'introduction du "Turbo Mode"

Le tournant décisif vers la fin de la crédibilité d’YggTorrent a eu lieu en décembre 2025 avec l’implémentation du "Turbo Mode". Ce système a transformé le tracker, autrefois basé sur le partage et le ratio, en un service "freemium" agressif. Pour un prix de 86 € à vie ou via un abonnement, les utilisateurs pouvaient contourner les restrictions de vitesse et de téléchargement imposées artificiellement.

Programmation de la rareté artificielle

L’analyse du code source de l’API, développée en Express.js avec JWT et mysql2, a révélé que les contraintes n’étaient pas liées à des limitations de bande passante, mais étaient directement codées en dur dans le fichier config.js. Ce fichier définissait un downloadTimerSeconds de 30 secondes (temps d’attente avant le début du téléchargement) et une dailyDownloadLimit de 5 téléchargements pour les utilisateurs gratuits.

Fait notable, ces restrictions ne ciblaient que les nouveaux utilisateurs (ceux avec un ID supérieur ou égal à 1 000 000), tandis que les administrateurs et modérateurs (rangs 1, 2 et 3) étaient totalement exemptés de ces limites. Cette monétisation forcée a provoqué une vague d’indignation massive, immédiatement réprimée par le staff de modération qui bannissait tout utilisateur exprimant son mécontentement sur le forum. Cette politique a marqué la rupture définitive du contrat de confiance avec la communauté, transformant le site en une plateforme de monétisation de contenu pirate plutôt qu’en un espace de partage.

Projets futurs et infrastructures de développement

Malgré la controverse du Turbo Mode, l’administration d’YggTorrent prévoyait une expansion majeure de ses activités. L’examen des serveurs de pré-production a révélé plusieurs projets en cours de développement, prouvant que l’équipe technique ne prévoyait pas de fermer le site de son propre chef à court terme.

Projet TheRock : Une réécriture complète du site utilisant SvelteKit, visant à remplacer l’architecture vieillissante et hybride actuelle par une interface moderne et plus performante.

Projet CloudTorrent : Un service de débrideur permettant aux utilisateurs de télécharger des fichiers directement sur les serveurs d’YggTorrent pour ensuite les récupérer en HTTP, facilitant l’accès au contenu pour ceux ne maîtrisant pas les clients BitTorrent.

Projet CocoTV : Une incursion dans le monde du streaming et de l’IPTV, avec la découverte de fichiers SVG et de maquettes pour une interface de télévision connectée.

Yeeti.io : Le déploiement d’une instance Mastodon privée, probablement destinée à offrir un canal de communication résistant à la censure et aux suspensions de comptes Twitter/X.

Ces projets indiquent une volonté de créer un écosystème numérique complet, capturant l’utilisateur dans une suite de services interconnectés et monétisables.

Le dénouement : L'intervention de Gr0lum et la destruction finale

La fin d’YggTorrent n’est pas venue d’une action policière coordonnée, mais d’un acte de piratage dévastateur. Dans la nuit du 3 au 4 mars 2026, un hacker utilisant le pseudonyme Gr0lum a réussi à pénétrer les systèmes restants et à détruire l’intégralité des serveurs de production et des sauvegardes.

Cette attaque a été le coup de grâce pour une plateforme déjà affaiblie par les fuites massives du dossier YGGLeak publiées quelques jours plus tôt, le 26 février 2026. Le hacker a affirmé avoir effacé toutes les données, rendant toute restauration impossible. Peu après, les opérateurs ont officiellement annoncé la fermeture permanente du site. L’ironie de cette fin réside dans le fait qu’YggTorrent, qui utilisait des techniques de fingerprinting et de surveillance contre ses propres utilisateurs, a succombé à une faille de sécurité élémentaire dans son propre panneau de gestion.

Synthèse technique et leçons pour la cybersécurité

L’effondrement d’YggTorrent offre des perspectives cruciales pour les experts en cybersécurité et les analystes de la cybercriminalité. Ce dossier démontre que l’ampleur d’un service ne garantit pas sa robustesse technique. L’utilisation de CloudPanel vulnérable (CVE-2024-44765) sur une infrastructure critique souligne l’importance de la gestion des actifs et des correctifs. De plus, la présence de secrets en clair (clés JWT, ANNOUNCE_SIGNATURE_KEY) dans les fichiers .env a facilité la compromission totale une fois l’accès initial obtenu.

L’utilisation détournée de scripts front-end (sci.js) pour le profilage financier rappelle que la menace peut venir du site lui-même, transformant la navigation en une séance de collecte de renseignements à l’insu de l’utilisateur. Pour les 6,6 millions d’utilisateurs dont les données sont dans la nature, cette affaire souligne le risque inhérent à la participation à des trackers privés centralisés. Les adresses IP, les emails et les hashes de mots de passe (dont une partie en MD5 sans sel) constituent une mine d’or pour des attaques de type "credential stuffing" ou pour l’identification physique des téléchargeurs par les ayants droit.

En conclusion, la fin d’YggTorrent n’est pas seulement la chute d’un site de piratage, c’est le démantèlement d’une opération financière complexe qui a échoué à protéger son secret le plus vital : sa propre infrastructure. Le passage du partage communautaire à la prédation financière a non seulement aliéné sa base d’utilisateurs, mais a aussi créé des vulnérabilités organisationnelles que des acteurs comme Gr0lum ont su exploiter pour mettre fin à un empire qui se croyait intouchable.